Les bandits d’internet sont de plus en plus créatifs pour tenter d’extorquer de l’argent aux utilisateurs d’emails. Recevoir un email d’intimidation peut inquiéter et il est parfois vite arrivé de tomber dans les filets d’un pirate pour un utilisateur non averti. Alors comment identifier ces supercheries et survivre sereinement dans la jungle des emails ? Analyse.

L’état d’esprit à adopter

Vous allez le voir, sur ce thème, il est rarement question de vrais hackers, mais plutôt d’individus plus ou moins rusés qui tentent de duper leurs cibles par des emails fallacieux. L’idée est donc de comprendre leurs leviers pour détecter les supercheries.

De manière générale, face à un mail étonnant en bien ou en mal, la posture sceptique est de mise.

Aussi, un vrai pirate doit apporter la preuve de ce qu’il avance, et comme le dirait le YouTubeur sceptique Hygiène Mentale : Pas de preuve = pas de raison de croire.

Il faut garder en tête que 99.99% de ces mails sont envoyés par des robots et ne sont basés sur rien de concret. En cas de menace, ce sera donc probablement un robot qui vous a envoyé ce mail et vous ne craignez certainement rien. Il faut donc prendre du recul et rester calme.

En connaissant les cas non dangereux, vous pourrez en déduire les éventuels cas où il faudrait agir et se protéger rapidement.

Nous allons voir aussi qu’il faut aussi parfois questionner la validité des éventuelles preuves fournies, car elles sont en fait quasiment toujours invalides lorsque l’on creuse.

Enfin, il faut avoir conscience que les techniques dont nous parlons ici profitent principalement des failles humaines, c’est pourquoi il est important de se former pour s’en protéger.

Chantage & bluff

Généralement, les intimidations ou arnaques par mail consistent à faire croire qu’on vous a volé des données compromettantes ou confidentielles et demander de l’argent, généralement par un paiement Bitcoin (une monnaie virtuelle), parfois en demandant vos numéros de cartes (qui seraient bien-sûr revendus sur le marché noir…), et cela en échange du silence du pirate.

La supercherie ? Le bluff.

En effet, un vrai pirate vous apportera nécessairement la preuve de ce qu’il avance pour être pris au sérieux.

Mais la plupart du temps, aucune preuve n’est fournie. Or, si un pirate disposait réellement de données confidentielles, celui-ci s’empressera bien-sûr de vous en fournir un échantillon pour montrer son sérieux et maximiser ses chances de réussites.

Pas de preuve preuve = pas de raison de croire. Dans de tels cas, il s’agit juste d’un email d’intimidation envoyé au hasard et la seule chose que le pirate connaît est votre adresse email. Pas de quoi aller bien loin.

Concrètement, si l’on vous dit par exemple « j’ai tous vos relevés bancaires et vos numéros de carte » ou « j’ai des vidéos de vous sous la douche » sans vous les fournir directement, vous pouvez en déduire quasi indubitablement que c’est tout simplement faux.

De plus, quand bien-même cela serait vrai, rien ne garantit qu’en donnant au pirate ce qu’il souhaite, celui-ci ne fasse pas davantage de chantage ou ne révèle quand même pas vos données.

Si toutefois vous avez des raisons de penser que des données sensibles sont réellement en possession d’un pirate, il faut demander conseil à votre hébergeur, entourage informaticien, la CNIL, et bien-sûr très rapidement vous tourner vers les autorités compétentes.

NB: On peut se demander quelle est la cible de ce type d’arnaques étant donné qu’obtenir des Bitcoin est une tâche très technique durant laquelle l’utilisateur a le temps de se poser des questions sur ce qu’il est en train de faire avant d’envoyer de l’argent. Nous pensons que la cible est donc plutôt les utilisateurs déjà existants de Bitcoins qui réagiraient un peu trop vite à ces menaces, l’inconvénient de cette monnaie pour la victime, étant qu’il n’y a aucune trace du destinataire du paiement, l’argent envoyé est perdu pour toujours.

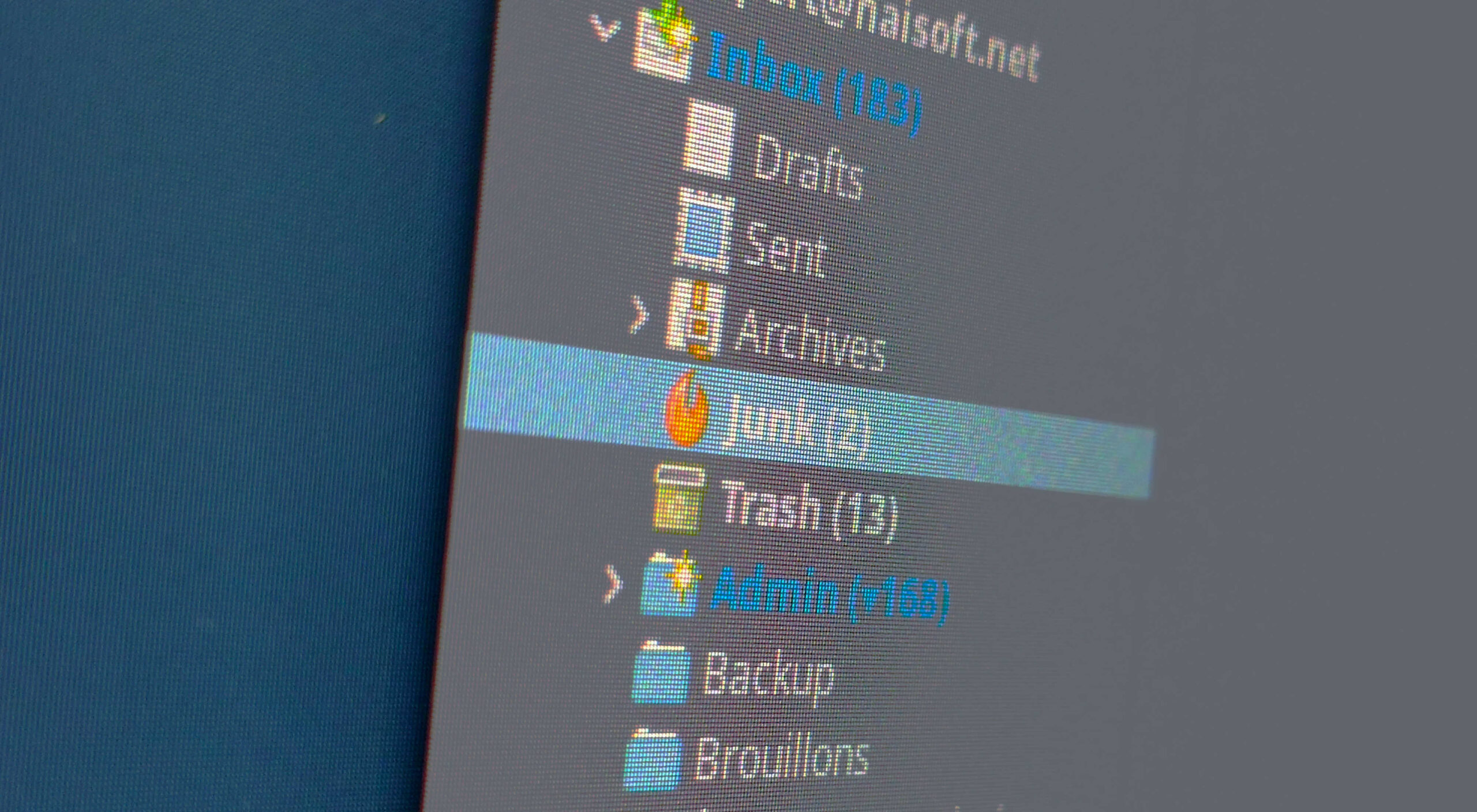

La technique du mail envoyé depuis votre propre adresse

Il est parfois possible de recevoir un email qui semble avoir été envoyé depuis votre propre adresse. Cela n’est généralement pas réellement le cas. Le but du pirate est bien-sûr d’essayer de faire croire en son sérieux. Par exemple l’intimidation « j’ai votre mot de passe email, la preuve, j’envoie ce message depuis votre adresse » cherche à vous faire peur et vous empêcher de réfléchir. Bien-sûr, le pirate ne pourra généralement pas indiquer quel est réellement votre mot de passe email.

Les deux techniques couramment utilisées pour « spoofer » votre adresse mail, c’est à dire essayer de se faire passer pour vous sont :

- Indiquer votre adresse mail comme nom d’expéditeur – Un email a toujours une adresse d’expédition et un nom, certains pirates s’amusent donc à mettre votre adresse email comme « nom ». En vérifiant le détail, vous pouvez observer que l’adresse d’expédition réelle diffère, le pirate n’a donc jamais eu accès à votre boîte mail. La crédibilité de cette attaque est accentuée par certains clients de messagerie qui n’affichent pas l’adresse email réelle.

- Envoyer réellement le mail en affichant votre adresse comme « From: » (adresse d’expéditeur), mais depuis un autre serveur de mail non autorisé. – En effet, la norme email est à la base conçue de manière insécurisée et n’empêche pas de changer l’adresse d’expéditeur librement. Pour se protéger de cela, une norme de protection existe : SPF, qui évite qu’un tiers non autorisé puisse envoyer des mails en votre nom. Voir notre article à ce sujet. Il est cependant possible que vous n’ayez pas de règle SPF, si tel est le cas, n’hésitez pas à prendre contact avec votre hébergeur favori pour en définir une.

La clé pour comprendre cette supercherie est donc de bien vérifier l’expéditeur du mail, et si besoin la « source » du mail, c’est à dire le contenu brut contenant toutes les meta-informations du mail y-compris l’expéditeur réel et l’IP depuis laquelle le mail est envoyé. Tous les clients de messagerie & webmails permettent de visualiser ces détails.

En cas de doute, mieux vaut prévenir que guérir, n’hésitez pas à faire appel à votre support HaiSoft si besoin.

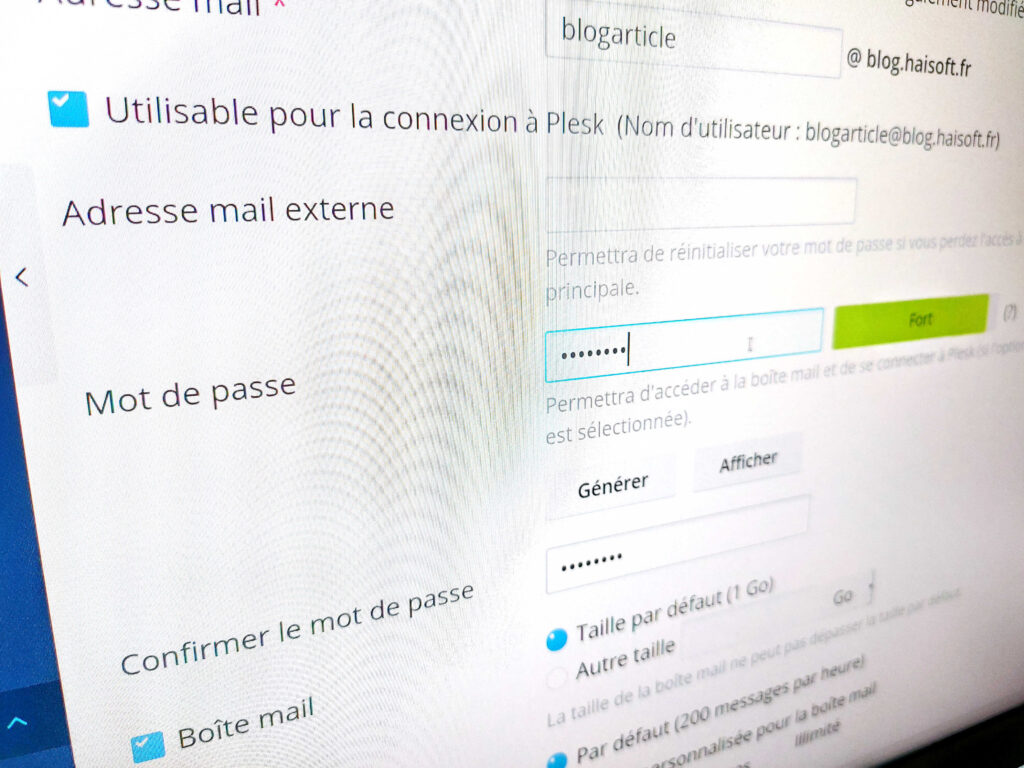

Chantage au mot de passe

Idéalement, chaque service où vous êtes inscrit doit utiliser un mot de passe aléatoire et différent des autres.

Pour générer des mots de passe aléatoires, vous pouvez utiliser l’outil https://passwordsgenerator.net/

Et pour conserver tous vos mots de passe sans vous y perdre, vous pouvez utiliser la fonctionnalité de votre navigateur internet (par exemple Firefox) ou un gestionnaire de mots de passe dédié.

Il existe aussi une variante où un mot de passe que vous avez réellement utilisé est affiché. Ce type d’attaques est possible lorsqu’un site sur lequel vous avez été inscrit n’a pas chiffré les mots de passe et que ceux-ci ont été récupérés par un pirate.

Ces données, ces listes d’identifiants/mots de passe sont ensuite revendues sur le darknet (réseau de sites web pirates), puis sont utilisées pour des activités illicites.

Dans de plus rares cas, il se peut que vous utilisiez un mot de passe trop simple ayant été découvert.

Parfois, vous avez déjà changé ce mot de passe et celui affiché n’est donc plus d’actualité, l’intimidation perd alors en efficacité.

Quoi qu’il en soit, si le mot de passe indiqué est encore d’actualité, alors il faut réagir vite et bien. Dans ce cas, l’action à mettre en place est la génération de nouveaux mots de passe partout où celui-ci est utilisé, en commençant par votre adresse email et les sites les plus sensibles et connus.

Demander de l’argent pour en recevoir plus

Un grand classique du charlatanisme : Faire croire que vous allez gagner quelque-chose ou une somme d’argent importante, tout en vous demandant de régler une somme (de quelques euros à plusieurs milliers) au préalable. Une chose est sûre, si vous donnez quoi que ce soit, vous ne reverrez jamais la couleur de votre investissement.

Solution : Ne pas croire en la bonne foi d’un inconnu qui vous demande de l’argent, quand bien même celui-ci vous fait mille promesses.

Le Phishing

Finalement, les méthodes citées plus haut pourraient être définies comme des formes de phishing. Néanmoins, le phishing classique est historiquement un peu différent.

Cette méthode est aussi ancienne qu’incontournable. Pour le pirate, cela consiste à envoyer un mail de la part d’une société connue via une fausse adresse et de faux liens afin de vous amener à entrer des informations personnelles sur un site non officiel, géré par le pirate. L’adresse email expéditrice est généralement erronée par rapport à l’originale, le mail comporte souvent plus ou moins de fautes d’orthographe et les liens présents amènent sur des sites aux URLs douteuses.

Dans ce cas, vérifiez bien l’adresse email expéditrice, la cible des liens présents dans le mail (la destination s’affiche généralement lorsque vous pointez le lien, soit sur le lien, soit en bas de votre navigateur web si vous utilisez un webmail, ou en bas de votre client de messagerie).

Sinon, vous pouvez aussi observer attentivement le domaine s’affichant dans votre navigateur web lorsque vous cliquez sur le lien, même s’il est conseillé de ne pas cliquer.

En cas de doute, n’entrez jamais d’identifiant ou mot de passe, moyen de paiement, ou une quelconque information personnelle en cliquant sur l’un de ces liens.

Si vous souhaitez vérifier que ce mail est valide, accédez au service en question par vos propres moyens pour vérifier sur votre compte en ligne si quelque-chose en rapport avec ce mail est présent, ou contactez le prestataire concerné directement, notamment pour les alerter qu’un phishing en a lieu en leur nom. Leur équipe informatique appréciera certainement qu’on leur transmette cette information.

Résumé et généralités

Au final, voici le comportement à adopter pour être plus serein concernant les pratiques malhonnêtes en emailing :

- Utilisez des mots de passe complexes et différents sur vos services en ligne (aidez-vous d’un gestionnaire de mots de passe si besoin)

- Vérifiez bien l’expéditeur d’un mail et la cible des liens présents

- En cas de menace sans preuve, il n’est généralement pas nécessaire de s’inquiéter

- Si un mot de passe utilisé apparait, changez-le partout où vous l’avez défini

- Si un doute subsiste, soyez prudents, conservez ce mail et demandez conseil à votre hébergeur

Pour aller plus loin, n’hésitez pas à consulter la page du gouvernement français sur la cybercriminalité.

Pour toute question technique, contactez votre support HaiSoft au 02 38 52 58 12 du lundi au vendredi de 10h à 12h et de 14h à 17h, ou par ticket support en 24/7 via votre espace client.

Pensez à nous suivre sur les réseaux pour ne pas louper les nouveaux articles !